Die Webseite ist nicht erreichbar und angeblich ist ein DDoS Angriff schuld? DDoS Angriffe gibt es schon so lange, wie es das Internet gibt. Doch warum sind sie auch heute noch ein Problem, wie genau funktionieren sie und wie kann man sich dagegen schützen?

Einordnung zum Thema (Audio 🎧)

Definition und Formen

Ein Denial of Service, kurz DoS, beschreibt in der Informatik das Verweigern oder Stören eines Dienstes. Dabei kann es sich um jede Form von Zwischenstelle oder Endpunkt im Internet handeln. Als Teil eines gezielten Angriffs kann also ein Firmenrouter betroffen sein, eine einzelne Webseite oder sogar die gesamte Serverinfrastruktur. Bei einer erfolgreichen Attacke ist der Dienst nur noch eingeschränkt verfügbar oder überhaupt nicht mehr erreichbar

Es gleicht 147.000 Menschen, die zeitgleich im Sekundentakt eine bestimmte Telefonnummer anrufen, um das Telefonnetz einer Stadt, eines Unternehmens oder einer Behörde lahmzulegen.1 mailbox.org (23.10.2021)

Schlussendlich führt dies zu einer enormen Ressourcenverschwendung, die je nach Ausführung erhebliche Kosten verursachen kann. Dabei spielt es keine Rolle, ob Arbeitszeit verloren geht, weil Kommunikationswege gestört sind, ob große Mengen Serverressourcen verschwendet werden oder ob Kunden dynamischer Skalierbarkeit, nicht mehr mit Ihrer Online Präsenz interagieren können.

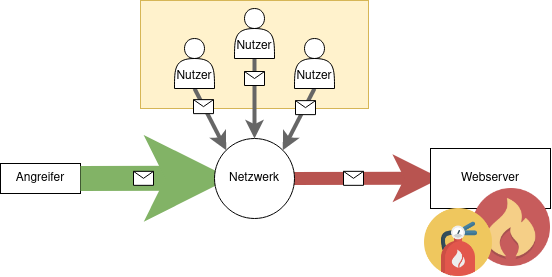

In der Darstellung schickt der Angreifer eine vielfach höhere Menge an Daten an den Webserver, als dieser verarbeiten kann. Die legitimen Anfragen der tatsächlichen Nutzer können dadurch nicht mehr beantwortet werden. Aus Sicht der Nutzer verweigert der Webserver seinen Dienst, also ein Denial of Service.

Distributed (DDoS) - der verteilte Angriff

Ein Distributed Denial of Service (DDoS) ist eine erweiterte Form des DoS Angriffs.

Im Gegensatz zur einfachen Ausführung, bei der ein einzelner kompromittierter Server das Ziel angreift, erfolgt der Angriff beim DDoS über viele verteilte Quellen. Riesige Botnetze, bestehend aus hunderttausenden gehackten Computern, Servern und IoT Geräten, greifen gemeinsam dasselbe Ziel an.

Amplifikation - aus 1 Gbit/s mach 200 Gbit/s

Häufig werden Botnetze zusätzlich über sogenannte Amplification-Attacks2 verstärkt. Dabei greift das Botnetz nicht direkt das Ziel an, sondern leitet den Angriff über schlecht konfigurierte Server im Internet um. Diese sorgen für eine Vervielfachung der Angriffsstärke. Die Verstärkung kann sich von einem Faktor zehn über einen Faktor 2063, bis hin zu einem theoretischen Faktor 650 mit dem SNMP4 Protokoll erstrecken.

Ein Angreifer kann also eine vergleichsweise kleine 1 Gbit pro Sekunde Anbindung vollständig auslasten und über fremde Server indirekt Angriffe mit 200 Gbit pro Sekunde oder mehr erzeugen.

Zum Vergleich: Ein typischer Internetanschluss in Deutschland hat zwischen 50 und 100 Mbit pro Sekunde, also nur etwa 0,05 bis 0,1 Gbit pro Sekunde.

Das Internet basiert auf Datenpaketen. Jedes Paket enthält eine Absender und eine Zieladresse. Angreifer können die Absenderadresse fälschen. In normalen Situationen ist das nicht sinnvoll, doch bei einer Amplification Attack wird dadurch die Antwort eines Servers an einen beliebigen Ort geschickt, nämlich an das Opfer.

Der Angreifer sendet also eine kleine Anfrage mit gefälschter Absenderadresse an einen fremden Server und dieser Server schickt eine viel größere Antwort an das Opfer. So entsteht eine enorme Vervielfachung des Angriffs.

Köpfchen, statt rohe Gewalt

Nicht immer wird riesige Bandbreite benötigt. Viele Softwaresysteme enthalten besonders rechen oder zeitintensive Endpunkte. Angreifer können solche Endpunkte selbst ohne Botnetz oder Amplification Attack missbrauchen, um einen Dienst lahmzulegen.

Wie häufig kommt ein DoS Angriff vor?

Mutwillige DoS Angriffe fallen unter Computersabotage nach Paragraph 303b StGB und sind strafbar.

Kleine Webseiten und Unternehmen sind selten Ziele solcher Angriffe. Erst mit steigender Bekanntheit wächst auch die Wahrscheinlichkeit eines Angriffs.

Die Motive von Angreifern sind oft Erpressung, das Erzeugen von Reputationsschäden oder das Verursachen hoher Kosten.

Wie kann man sich vor DoS-Angriffen schützen?

Grundsätzlich gilt: Der Kampf gegen DDoS Angriffe ist ein fortlaufendes Wettrüsten zwischen Angreifern und Verteidigern.

Gute Skalierungsstrategien helfen besonders bei Angriffen auf die Anwendung selbst. Auch massive Bandbreitenangriffe lassen sich dadurch teilweise abfedern.

Für größere Angriffe gibt es spezialisierte Dienstleister wie Cloudflare. Diese betreiben riesige Netzwerke, die dazu dienen, selbst gigantische Angriffe aufzufangen. Jede Anfrage wird über diesen Dienstleister geleitet, der bösartige Anfragen filtert, bevor sie das Ziel erreichen.

Versehentliche DoS-Angriffe

DoS Angriffe können auch unabsichtlich entstehen. Ein bekanntes Beispiel zeigte sich zu Beginn des verpflichtenden Online Unterrichts im vergangenen Jahr. Die Infrastruktur einiger Schulplattformen war nicht darauf ausgelegt, dass alle Schüler gleichzeitig pünktlich zur ersten Stunde einloggen wollten.

Es handelte sich also nicht um einen bewussten Angriff, sondern um das Überschreiten falsch gesetzter Randbedingungen.

Deshalb ist gründliche Planung und die Fähigkeit, dynamisch skalieren zu können, ein zentraler Bestandteil moderner Softwareentwicklung und Hostingstrategien.